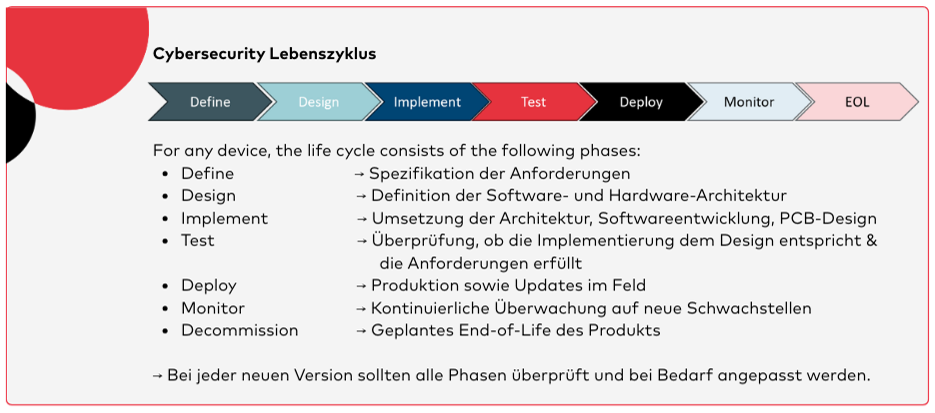

Dieser proaktive Ansatz funktioniert gut auf der grünen Wiese.

Doch was passiert, wenn die Wiese nicht mehr grün ist? Viele MedTech-Unternehmen verfügen über Legacy-Medizinprodukte – Geräte, die vor Jahren unter früheren regulatorischen Vorgaben entwickelt wurden und nun neue Zulassungen oder Updates benötigen. Häufig betreffen diese Einreichungen gar nicht die Cybersicherheit. Dennoch werden sie verzögert oder abgelehnt, weil das Produkt die heutigen Anforderungen an die Cybersicherheit nicht erfüllt.

Die Mehrheit der heute eingesetzten vernetzten Medizinprodukte würde die aktuellen Cybersicherheitsanforderungen der FDA bei einer Neueinreichung nicht bestehen. Über 53 % der vernetzten Medizin- und IoT-Geräte in Spitälern weisen bekannte kritische Schwachstellen auf. Eine grosse Zahl von Geräten entspricht nicht den aktuellen Erwartungen der FDA – mit erheblichen Konsequenzen für Patientensicherheit und Compliance.*¹

Dieses Problem beschränkt sich nicht auf die USA. Auch in Europa stehen Tausende Legacy-Geräte vor ähnlichen Herausforderungen aufgrund neuer regulatorischer Vorgaben. Im Rahmen der EU Medical Device Regulation (MDR) müssen zahlreiche Bestandsprodukte, die unter früheren Richtlinien zugelassen wurden, neu zertifiziert werden. Zwischen 2020 und 2023 stieg die Zahl der MDR-Zertifizierungsanträge von 1’661 auf 14’539. Bis 2023 wurden jedoch nur 4’873 Zertifikate ausgestellt – fast 10’000 Produkte, überwiegend Legacy-Geräte, warten weiterhin auf die Zertifizierung. Viele dieser Produkte riskieren, vom EU-Markt genommen zu werden, falls sie die MDR-Anforderungen nicht rechtzeitig erfüllen. Auch die Schweiz steht vor vergleichbaren Herausforderungen.

Gleichzeitig gelangen weiterhin neue Produkte auf den Markt: Die FDA genehmigt jährlich rund 3’000–3’500 neue Medizinprodukte im Rahmen des 510(k)-Verfahrens. Regulierungsbehörden und Gesundheitseinrichtungen stehen somit vor einer doppelten Herausforderung: Tausende neue Geräte müssen integriert werden, während Millionen älterer Geräte ohne moderne Sicherheitsmechanismen im Einsatz bleiben.*²

Das Ausmass des Problems ist erheblich. Eine Umfrage aus 2021 ergab, dass 73 % der Gesundheitsdienstleister weiterhin Geräte auf Legacy-Systemen betreiben. In den USA schätzt IBM, dass Spitäler 10–15 Millionen Medizinprodukte beherbergen – etwa 10–15 Geräte pro Patientenbett – wobei ein signifikanter Anteil auf veralteter oder nicht unterstützter Software basiert.

Viele dieser älteren Geräte wurden nicht nach heutigen Sicherheitsstandards entwickelt:

- Veraltete Betriebssysteme

- Fest kodierte Passwörter

- Schwache Authentifizierungsmechanismen

- Fehlende oder nur schwer umsetzbare Update-Möglichkeiten

Ein vor 20 Jahren zugelassenes Gerät nutzt möglicherweise Verschlüsselung, die damals dem Stand der Technik entsprach, heute jedoch als unsicher gilt. Die zugrunde liegende Hardware unterstützt womöglich keine modernen Kryptografie-Algorithmen. Ein vollständiger Ersatz aller Legacy-Geräte ist in der Praxis meist unrealistisch – aufgrund von Kosten, Zeitaufwand und der Notwendigkeit, die Patientenversorgung nicht zu unterbrechen.

Deshalb suchen Organisationen nach Möglichkeiten, Cybersicherheit nachträglich in bestehende Gerätearchitekturen zu integrieren. Im Folgenden werden fünf zentrale Techniken vorgestellt, um Architektur und Prozesse von Legacy-Geräten so weiterzuentwickeln, dass sie heutigen Cybersicherheitsanforderungen entsprechen, ohne ein komplettes Redesign (das nur als letzte Option betrachtet werden sollte).

Bei IMT erleben wir diese Ausgangslage bei vielen Kunden. Wir unterstützen Sie strukturiert, praxisnah und regulatorisch belastbar, um Legacy-Geräte sicher und compliant zu betreiben.